Оглавление

- Исполнительное резюме

- Правило 3-2-1 и его расширение 3-2-1-1-0

- Ransomware-модель угроз и роль 3-2-1-1-0

- Технические варианты реализации

- Носители и технологии хранения

- Сетевые барьеры и безопасность

- Пошаговое руководство по внедрению (чек-лист)

- Рекомендованные решения и продукты

- Кейсы атак и роль бэкапов

- Заключение

Исполнительное резюме

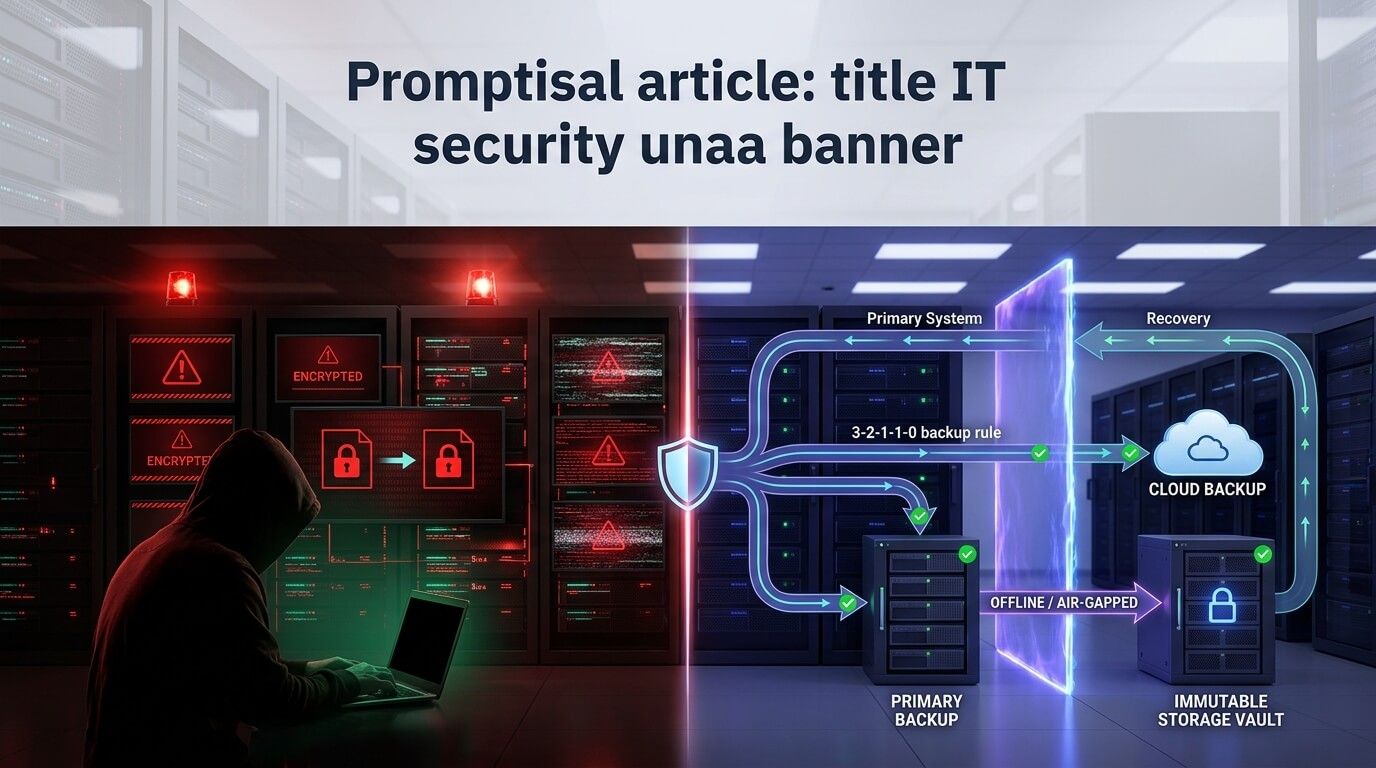

Стратегия 3‑2‑1‑1‑0 — современное расширение классического правила 3‑2‑1 резервного копирования. Она предписывает иметь как минимум 3 копии данных (оригинал + 2 бэкапа) на 2 разных типах носителей, одну из которых хранить вне офиса и дополнительно обеспечить одну защищённую копию (immutable или air‑gap), а также довести процесс восстановления до состояния 0 ошибок (все копии проверены и гарантированно восстанавливаются). Такая схема специально заточена под современные угрозы ransomware: даже если злоумышленник компрометирует основную систему и уничтожит сетевые бэкапы, останутся изолированные или неизменяемые копии, позволяющие без выкупа вернуть данные.

В статье подробно разбираются все составляющие 3‑2‑1‑1‑0, обоснована их важность для противостояния шифровальщикам, приведены технические примеры реализации (on-prem, облако, гибрид), типы хранилищ (лента, NAS, объектное хранилище, immutable‑снимки, WORM, S3 Object Lock и пр.), а также описаны практические меры безопасности: сетевые барьеры, шифрование, контроль доступа, верификация бэкапов, ретеншн-политики, автоматизация и мониторинг. Приведены пошаговая инструкция и чек‑лист внедрения (с учётом специфики ИТ‑среды KingServers), сравнительная таблица рекомендованных продуктов/услуг (ссылки на официальные источники) и два реальных кейса атак с анализом роли бэкапов в восстановлении. Резервное копирование по правилу 3‑2‑1‑1‑0 обеспечивает хранение копий на разных устройствах и изолированных площадках, защищая данные даже от целенаправленных атак.

Правило 3-2-1 и его расширение 3-2-1-1-0

Правило 3‑2‑1 — проверенный десятилетиями подход к организации бэкапов. Оно гласит, что у каждого критичного набора данных должно быть минимум 3 копии, на 2 разных носителях, одна из которых располагается offsite (вне основной локации). Это исключает одноточечные отказа: одна копия может быть повреждена или утрачена, а другая копия в другом месте спасёт ситуацию.

Однако в век целевых кибератак и ransomware классической «3‑2‑1» уже недостаточно. Современные шифровальщики умело заражают не только продукционные серверы, но и копии данных, одновременно удаляя или модифицируя бэкапы. Даже облачные бэкапы часто подключены к сети и уязвимы при компрометации доменных учёток.

Поэтому появился улучшенный стандарт 3‑2‑1‑1‑0. Он сохраняет основные принципы 3‑2‑1 и добавляет два ключевых условия:

+1 защищённая копия (immutable или air-gap) – по крайней мере одна резервная копия должна храниться так, чтобы к ней физически или логически невозможно было получить доступ злоумышленнику. Например, ленточная библиотека с отключённой лентой или объектное хранилище с включённой политикой неизменяемости (WORM/S3 Object Lock).

0 ошибок восстановления – все процедуры бэкапа должны включать регулярное тестирование и проверку целостности. Иначе есть риск обнаружить на стадии атаки, что бэкапы битые или невалидные.

Расшифровка 3‑2‑1‑1‑0:

3 копии: оригинал + минимум 2 резервных.

2 разных носителя: жесткий диск, NAS, ленточная библиотека, облако, SAN и т.д.; разнообразие снижает риск массового выхода из строя одного типа устройств.

1 offsite: как минимум одна копия хранится за пределами офиса/ДЦ, чтобы даже при пожаре, наводнении или кражи всё же сохранить данные.

+1 защищённая (air-gap/immutable): дополнительный барьер против продвинутых атак. Air gap (физическая изоляция) означает отключённый внешний диск или ленту после создания копии – к ним не доберётся вирус по сети. Immutable backup (неизменяемая копия) означает хранение данных в режиме WORM – система или сервис просто блокирует удаление/изменение данных независимо от полномочий (например, S3 Object Lock, Azure immutable blobs, ленточный WORM).

0 ошибок: гарантия того, что бэкапы можно восстановить. На практике это ежедневный мониторинг и регулярные тестовые восстановления, чтобы убедиться: данные читаются и приложения восстанавливаются. (Иначе «бэкап вроде есть», но когда придёт время, он окажется неработоспособным.) Veeam рекомендует: расширенная схема 3‑2‑1‑1‑0 добавляет одну неизменяемую/air-gap копию и обязательное тестирование (0 ошибок) — это существенно повышает устойчивость к кибератакам.

Готовы перейти на современную серверную инфраструктуру?

В King Servers мы предлагаем серверы как на AMD EPYC, так и на Intel Xeon, с гибкими конфигурациями под любые задачи — от виртуализации и веб-хостинга до S3-хранилищ и кластеров хранения данных.

- S3-совместимое хранилище для резервных копий

- Панель управления, API, масштабируемость

- Поддержку 24/7 и помощь в выборе конфигурации

Результат регистрации

...

Создайте аккаунт

Быстрая регистрация для доступа к инфраструктуре

Ransomware-модель угроз и роль 3-2-1-1-0

Современный ransomware представляет собой скоординированную атаку на данные: злоумышленники сначала проникают в сеть (фишинг, RDP, уязвимости), затем распространяются по всем доступным машинам и хранящимся данным. Ключевая цель – дестрой всех возможных способов восстановления, чтобы вынудить жертву заплатить выкуп. Вирусы-шифровальщики последнего поколения атакуют не только рабочие файлы, но и всю инфраструктуру бэкапов: сетевые шаринги, NAS, облачные бэкапы, snapshot’ы – они ищут и уничтожают/шифруют копии данных прежде, чем потребовать выкуп. По статистике, в более чем 70% атак хакеры отключают или деактивируют agents, удаляют snapshots и изменяют политики хранения до шифрования.

Таким образом, простое соблюдение 3‑2‑1 не гарантирует безопасность: если все ваши копии доступны по сети, то при компрометации они будут уничтожены вместе с основными данными. В этом случае даже оплата выкупа не поможет: нередки случаи технических сбоев в шифровальщиках. Например, в кейсе Obscura Ransomware (ноябрь 2025) шифровальщик неправильно обрабатывал файлы >1ГБ – даже при платеже ключей часть данных оказалась безвозвратно потеряна. Исследователи отмечают: «даже если вы заплатите, нет гарантии, что получите данные обратно». Единственная надежда – наличие проверенных бэкапов, не затронутых атакой.

Стратегия 3‑2‑1‑1‑0 превращает резервное копирование из формальности в реальную защиту: комбинация изоляции (air-gap), неизменяемости (immutable), географического раздвоения и верификации сохраняет хотя бы одну чистую копию в случае любой катастрофы. Даже при полной компрометации сети и получения администраторских прав злоумышленником, неизменяемые копии или физически отключённые накопители останутся недоступными и сохранят данные «чистой» копией. Это даёт компаниям шанс восстановиться без выкупа. Immutable-хранилище (WORM) не позволяет шифровать или удалять объект даже с административным доступом, а disconnected-инстансы (air gap) физически отрывают копию от сети. Вместе это даёт «непробиваемую» стену на пути атак.

Технические варианты реализации

On-Premises, облако и гибрид

On-Premises (локальное): для небольших инсталляций или специализированных приложений целесообразно иметь локальный NAS/сервер для бэкапов, плюс дополнительные носители (лента, removable disk) на месте. В локальной сети можно быстро восстанавливать небольшие наборы данных, но важно держать одну копию вне офиса (например, привозить и хранить диски в банке или другом дата-центре).

Облачные решения: облако удобно для offsite-копии и для масштабируемого хранения. Практика: локально (или на колокации) делается быстрый backup, а затем копируется в облако (AWS S3, Azure Blob, Google Cloud, Wasabi, Backblaze B2 и др.). Важно включать в облаке иммутабельность – большинство крупных провайдеров это поддерживают (AWS S3 Object Lock, Azure Blob immutable storage и т.д.).

Гибридные модели: часто на практике комбинируют оба подхода: быстрые on-prem диски или кеширующие устройства (NAS, SAN) для оперативного восстановления, а затем репликация в облако или другой ДЦ. Облачная копия хранится всегда offsite и может быть настроена с версионированием и блокировками.

flowchart LR A[Основные данные] --> B[Локальный NAS/Диск] A --> C[Облачное хранилище (Offsite)] B --> D[Ленточная библиотека] C --> E[Immutable-хранилище] style A fill:#f9f,stroke:#333,stroke-width:2px style B fill:#afa,stroke:#333,stroke-width:2px style C fill:#aaf,stroke:#333,stroke-width:2px style D fill:#faa,stroke:#333,stroke-width:2px style E fill:#ffa,stroke:#333,stroke-width:2pxРисунок: пример архитектуры бэкапов по 3-2-1-1-0. Основные данные бэкапятся на локальный NAS (или диск) и в облако (Offsite). Дополнительно существуют изолированные хранилища: ленточная библиотека (air-gapped) и immutable-бэкап (напр. S3 Object Lock).

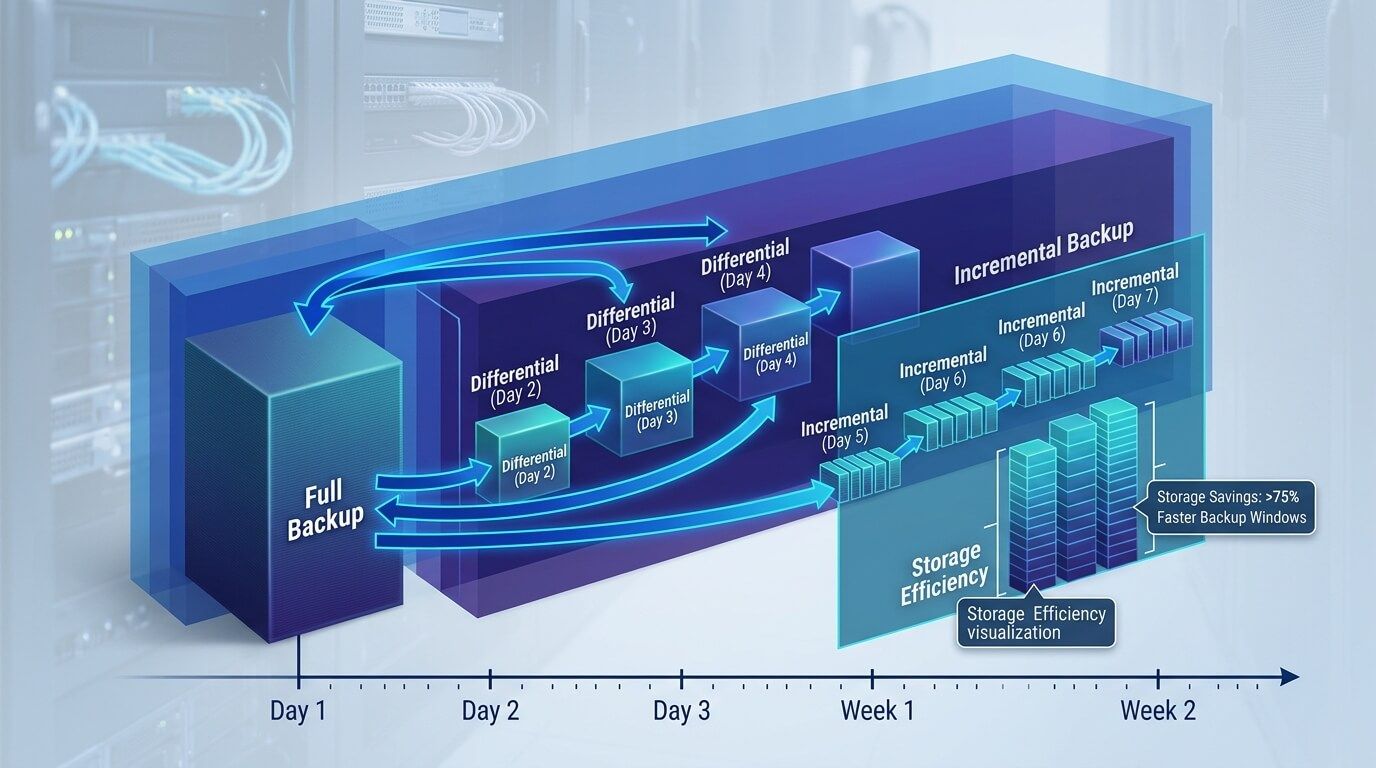

Носители и технологии хранения

Ленточные библиотеки (LTO): классический пример air-gap. Ленты можно физически вынимать после бэкапа, а для записи данных настроить WORM‑режим. Лента имеет долгий срок хранения, подходит для архивации и обеспечивает сильную защиту: вне библиотеки или в «аппаратном сейфе» до подключения к системе злоумышленник не дотянется. Многие лентоприводы поддерживают аппаратное шифрование и WORM-профили.

Сетьевые накопители (NAS) и дисковые массивы: удобны для быстрого отката и восстановления. NAS может быть установлен в офисе или удалённом ДЦ и служить первой копией бэкапов. Но их надо дополнительно защищать: на NAS включить immutability на файловых шарингах (если поддерживается), ограничить сетевой доступ и зарезервировать место на удалённом расположении.

Объектное хранилище (S3, Wasabi и др.): отлично подходит для offsite и больших объёмов. Обычно включают версионирование + Object Lock (AWS) или эквивалент (Azure, Wasabi WORM). Облачные провайдеры гарантируют гео‑реплицирование и высокую надёжность (например, S3 – 11 девяток долговечности). Минус – возможные затраты на egress при восстановлении и зависимость от канала.

Снимки и WORM: современные файловые системы и облака поддерживают неизменяемые снапшоты (например, S3 Object Lock, Azure immutable blobs). WORM‑склад гарантирует невозможность изменения объектов в течение заданного периода. Это ключевой элемент: «Immutable backup» – копия, которую нельзя шифровать или удалить без обхода системы. Даже с админ-доступом такие объекты останутся защищёнными.

Аппаратные резервные устройства: существуют готовые решения (backup appliances) с поддержкой immutability и air-gap: например, некоторые модели Dell EMC PowerProtect DD, HPE StoreOnce с WORM, специализированные решения Cohesity, Rubrik, Exagrid и т.п. Они часто предлагают встроенное шифрование, дедупликацию, интеграцию с облаком и возможностью сделать копии «неснижаемыми» на уровне системы.

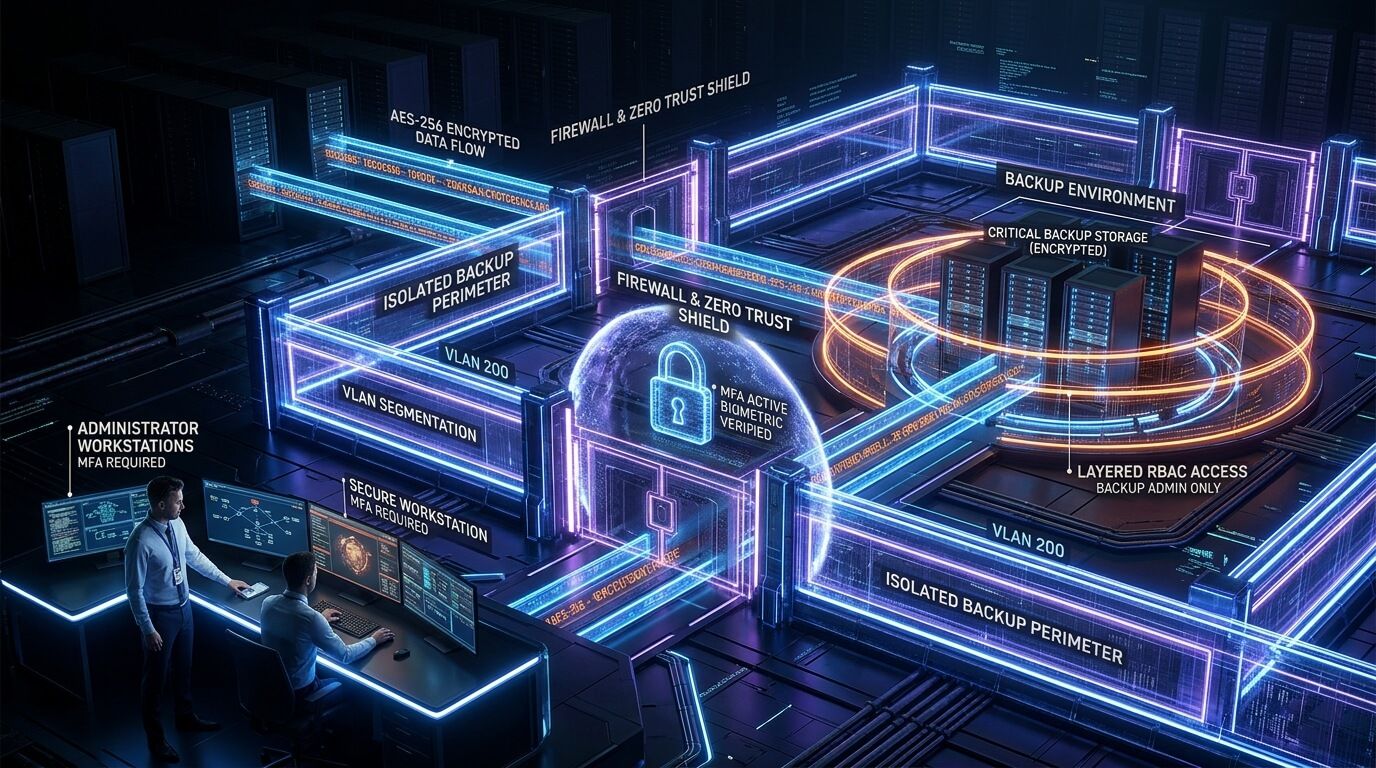

Сетевые барьеры и безопасность

Важно обеспечить сетевую изоляцию критичных копий. Копии на NAS следует хранить на отдельной подсети или VLAN с ограниченным доступом, отключать прямой интернет-доступ к устройствам и регулярно менять пароли и ключи доступа. Air gap (физическое отключение) – высшая степень защиты: например, хранить раз в неделю обновляемый архив на внешнем диске и сразу изымать его офлайн.

Шифрование и контроль доступа обязательны. Данные должны быть зашифрованы at rest и in transit. При передаче (VPN, SFTP) – SSL/TLS или IPSec, при хранении – AES-256 или сильный алгоритм. Ключи шифрования должны храниться отдельно от бэкап-хранилища. RBAC и MFA обеспечивают, чтобы только уполномоченные лица могли инициализировать или удалять бэкап: необходимо отдельное identity-хранилище для backup-систем. Как отмечают эксперты: «Бэкапы должны быть зашифрованы и at rest, и in transit. Role-based access control, отдельные креденшалы, MFA – всё обязательно».

Проверка, автоматизация и ретеншн

– Проверка восстановления: регулярное тестирование бэкапов критично. Не реже раза в квартал (или больше) проводите пробные восстановления важнейших систем и данных. Убедитесь, что файлы читаются и приложений можно запустить. Как подчеркивают специалисты, отсутствие тестов – частая причина провала восстановления. Полезно использовать автоматизированные инструменты (например, SureBackup в Veeam) для периодических тестов.

– Управление версиями (Versioning): храните не одну «свежую» копию, а несколько последних версий данных. Облачные сервисы поддерживают версионирование объектов (S3 Versioning, Azure Blob versioning) – сочетайте это с Object Lock, чтобы даже старые версии не были утеряны.

– Ретеншн-политики: применяйте политики хранения по возрасту данных. Например, часто используют правило «ретенция не менее N дней» и WORM‑режим на период ретенции. Для незасекреченных копий можно настроить более длительное хранение – это защитит от скрытых компрометаций. AWS S3 и Azure поддерживают гибкое управление периодами хранения.

– Мониторинг и оповещения: отслеживайте успешность заданий бэкапа (журналы, отчёты), статус оборудования (SMART‑данные дисков, уровень RAID) и возможные ошибки. Настройте оповещения при сбоях или при превышении порогов заполнения хранилища. В частности, контролируйте изменения политик в backup-системах (чтобы атака не смогла незамеченно изменить retention или отключить immutable-флаг).

– Автоматизация: используйте системы оркестрации для регулярных бэкап-заданий, репликации и ротации носителей. Это минимизирует «человеческий фактор» ошибок. Например, Veeam, Acronis, Commvault и другие позволяют строить процессы от резервного копирования до отправки снимков в облако по расписанию.

– План реагирования: документируйте процедуру восстановления. При атаке у вас должен быть проверенный план: какие системы поднимать первыми, в каком порядке, кто кому звонил. Наличие заготовленного плейбука скорого восстановления (с указанием ролей, контактов, критичных систем) значительно ускорит реакции в кризисе. Регулярный аудит: проверяйте контрольные суммы файлов в бэкапах и здоровье носителей. Важно вовремя заметить сбой диска или повреждённые данные до инцидента.

Пошаговое руководство по внедрению (чек-лист)

Идентификация критичных данных: определите, какие системы и файлы являются приоритетными для бэкапа (бухгалтерия, базы клиентов, виртуальные машины, почтовые сервисы и т.д.). Менее важные данные можно бэкапить реже.

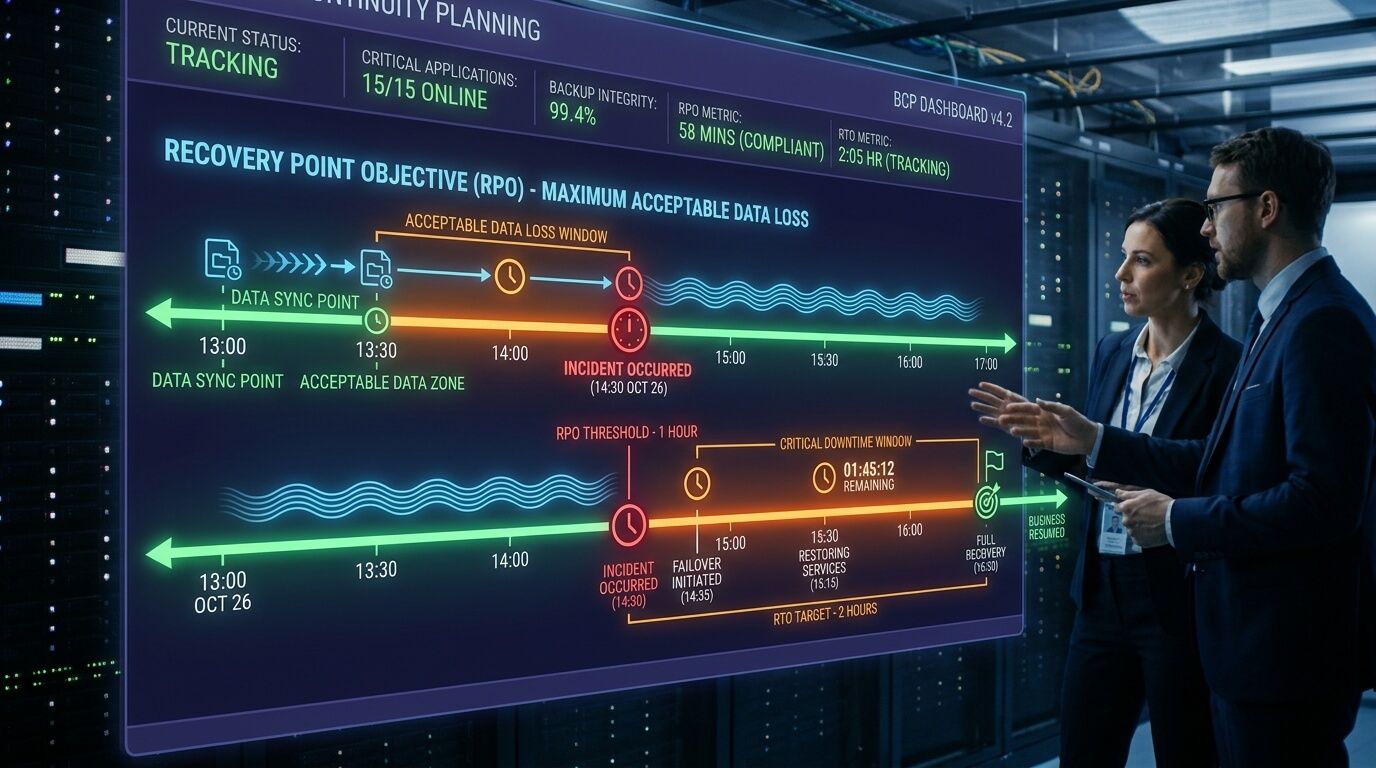

RPO/RTO: установите цели непрерывности (Recovery Point Objective и Recovery Time Objective) для каждой критичной системы. От этого будет зависеть частота и приоритет бэкапирования. Если допустима потеря только часа данных, бэкапы надо делать несколько раз в день или использовать CDP; если можно потерять сутки – достаточно ежедневного инкрементального.

Выбор носителей/площадок: обеспечьте разнообразие уровня хранения:

Локальные носители: быстрые диски (SSD/HDD), NAS для оперативного восстановления (RTO).

Удалённые площадки: облачные сервисы или другой дата-центр (защита от катастрофы).

Автономные/защищённые: ленточные накопители, immutable-облако (S3 с Object Lock, Wasabi WORM), внешние диски вне сети – для защиты от ransomware.

Архитектура хранения: распределите копии по уровню:

Основная локация: оригинальные данные на серверах.

Локальный бэкап (on-site): обычно NAS, SAN или внешний диск.

Отдалённый бэкап (off-site): раз в сутки/час в облако или удалённый ЦОД.

Дополнительная копия (immutable/air-gap): ленточное устройство или облако с immutability.

Сети и безопасность: создайте отдельный VLAN/сеть для backup-оборудования, закройте доступ по ненужным портам. Установите VPN или шифрование каналов для offsite-связи. Отключите неиспользуемые сервисы на бэкап-серверах, используйте MFA для административного доступа.

Шифрование и контроль доступа: настройте бэкап-систему на шифрование данных при записи и на уровне носителя (если возможно). Храните ключи отдельно от самих бэкапов. Используйте разграничение прав доступа – даже у администратора резервной системы должны быть отдельные креденшалы.

Настройка immutable/air-gap: выберите минимум один тип хранилища с неизменяемостью: например, включите S3 Object Lock у корзины в AWS или Azure immutable blobs. При использовании лент организуйте офлайн‑ротацию (буфер в сейфе).

Планирование и автоматизация: настроьте расписания резервного копирования по RPO, автоматическую репликацию в облако и ротацию носителей. Проверьте, что задачи запускаются без сбоев.

Мониторинг и отчёты: подключите уведомления о статусе бэкапов. Например, автоматические отчёты о завершённых заданиях, email/SMS оповещения на ошибки, мониторинг заполнения хранилища.

Тестовое восстановление: проведите пробный сценарий восстановления всего кластера и ключевых данных. Отработайте процедуру восстановления с конца на начало: от бэкапных копий до запуска продуктивных сервисов. Зафиксируйте время и результаты. Повторяйте тесты хотя бы ежеквартально.

Документация: задокументируйте инфраструктуру (где находятся копии, какие политики хранения, какие ключи шифрования), а также шаги восстановления (включая сценарии: полный крах ЦОД, потери сети, компрометация Domain Controller и т.д.).

Если хотя бы один из пунктов не покрыт, безопасность данных не гарантирована. Например, хранить три копии на одном диске – формально «3», но фактически единой точки отказа. Проверяйте чётко: каждая копия действительно на своём носителе и в другом месте, есть механизмы неизменяемости и регулярные тесты.

Рекомендованные решения и продукты

Категория Решение Плюсы Минусы Источник информации Backup-софта Veeam Backup & Replication Широкий функционал, поддержка immutable backup (S3 Object Lock), масштабируемость, интеграция с 3-2-1-1-0, есть бесплатная версия. Лицензирование по объёму, сложность настройки при гибридных средах. Официальный сайт Veeam (англ.)

Acronis Cyber Protect Совмещает бэкап и защиту от ransomware, поддерживает air-gap/HYBRID WORM-хранилища, облачные/локальные копии, MSP-решение. Высокая стоимость лицензий, ресурсоёмкое. Раздел 3-2-1 Acronis (рус.)

Datto SIRIS/ALTO Специализировано для MSP, включает иммутабельное облако, быстрая репликация, DRaaS (виртуализация бэкапов). Вендорозависимость, модель только по подписке. Datto blog (англ.)

Commvault Complete Backup Enterprise-функции: дедупликация, WORM-хранилище, мультиоблачное, интегрированный DR. Сложность внедрения, дорогостояще в масштабах. Официальный сайт Commvault

Rubrik Автоматическое snapshot и immutable storage, простота управления через интерфейс. Высокая цена, лучше для крупных компаний. Официальный сайт Rubrik On-Prem апплайансы HPE StoreOnce Локальный дедуплицированный бэкап-аккомулятор, поддерживает Cisco Data Lock (WORM). Привязанность к HPE, масштаб дорог. HPE StoreOnce doc

Dell EMC PowerProtect DD Надёжная дедупликация, поддержка immutability на уровне системы. Цена, требуются лицензии. Dell EMC DD doc

ExaGrid HCIS Disk-to-disk хранилище с иерархией «cache + landing zone», поддержка WORM. Требует пространства, нет облака по умолчанию. Официальный сайт ExaGrid

Cohesity DataProtect Гиперконвергентное решение с встроенным Immutable Cloud Edition. Комплексная система, цена enterprise. AWS Object Lock partners Облачные/Offsite AWS S3 Object Lock Гарантированная неизменяемость (WORM), 11 девяток надёжности, гибкие ретеншны. Стоимость хранения и egress, сложность управления. Документация AWS

Azure Blob Immutable WORM-хранилище с поддержкой политик ретенции (на уровне account/container). Egress и платное хранение, зависимость от Azure. Документация Azure

Wasabi Hot Cloud Storage Объектное хранилище с поддержкой WORM; цены ниже конкурентов, гео‑избыточность. Нет центров в России, egress может быть платным. Блог Wasabi (англ.)

Backblaze B2 (S3 Compatible) Недорогое облако, S3 API, поддерживает Object Lock. Нет части регионов, egress-ограничения. Блог Backblaze Immutable хранилища AWS S3 Object Lock Стандарт индустрии для WORM, совместим с Veeam/Azure/прочими. Требует контроля сроков, можно снять только с Console. AWS S3 Object Lock doc

Azure Blob immutability WORM для блобов, можно комбинировать retention+legal hold. Зависит от версии API, возможна путаница с режимами. Azure doc

Ленточные накопители (WORM) Физический WORM: без возможности сетевого доступа. Медленные restore, необходимость ручной работы. Производитель лент/ДП

Qumulo/FileLock Файловая СХД с поддержкой неизменяемых snapshots. Менее распространено в российском сегменте. Официальный сайт Qumulo

Примечание: в таблице приведены примеры решений и их ключевых свойств. При выборе учитывайте масштабы, бюджет и текущую ИТ‑инфраструктуру. Например, Veeam интегрируется с AWS S3 для создания immutable‑бэкапов, Acronis предлагает интегрированные облачные сервисы с безопасным хранением, Datto SIRIS ориентирован на MSP-среду, Wasabi подходит как более дёшевый S3-совместимый объектный сторедж с WORM и т.д.

Кейсы атак и роль бэкапов

Obscura Ransomware (ноябрь 2025): новые анализы показали, что шифровальщик Obscura при обработке файлов >1 ГБ вовсе не сохраняет шифровальный ключ в файле. В результате даже при уплате выкупа ключи правильные, но без сохранённого ключа часть данных невосстановима. Как вывод: «даже если вы заплатите, нет гарантии получить данные обратно». В таких случаях единственным спасением остаются проверенные бэкапы – только они гарантируют доступ к уцелевшим файлам.

Крупный британский ритейлер (апрель 2025): под атаки DragonForce организацией оценён ущерб в $400 млн. Хакеры уничтожили все локальные копии перед шифрованием. Компания смогла восстановиться только благодаря единственной offsite‑копии, которая хранилась отдельно от основной сети. Этот случай подчёркивает правило: хотя бы одна копия должна быть вне досягаемости злоумышленников (например, в другом регионе или облаке).

Атака на Kaseya MSP (июль 2021): поставщик сервисов Kaseya попал в глобальную волну атак, затронувшую свыше 1500 клиентов MSP. Как показало расследование, те компании, у которых были независимые offsite‑бэкапы (изолированные от Kaseya-инфраструктуры), восстановились; остальные потеряли данные окончательно.

Эти кейсы ясно демонстрируют: даже вложенные ресурсы на защиту бесполезны без правильно организованных копий. В частности, наличие air-gap или immutable-копии не позволило вирусу полностью парализовать восстановление, тогда как формальные бэкапы одной локации оказались бесполезны. Пример Obscura Ransomware: шифровальщик удалял ключи шифрования из больших файлов, делая их невосстановимыми. Без проверенных бэкапов такие данные потеряны навсегда, даже при уплате выкупа.

Заключение

Стратегия резервного копирования 3‑2‑1‑1‑0 учитывает эволюцию угроз и позволяет существенно повысить устойчивость к ransomware. Она требует комбинации оборудования и процессов: три копии на разных носителях и площадках, одна из них неизменяема или изолирована, плюс обязательное тестирование восстановления. Это сложнее, чем базовый 3‑2‑1, но только так можно обеспечить «анти‑ransomeware» гарантию. Пошаговая реализация по изложенному чек-листу и выбор правильных инструментов (см. таблицу) поможет любому ИТ‑отделу KingServers построить надёжную защиту данных.

Ключевые рекомендации: автоматизируйте бэкапы, шифруйте каналы и данные, разделяйте доступы, регулярно проверяйте копии и документируйте план восстановления. Только сочетание всех этих мер сделает бэкапную систему по-настоящему надёжной. Правило 3-2-1 в резервном копировании: схема, 3-2-1-1-0, air-gap и immutable backup | Блог | Nubes