Оглавление

Вступление

Ransomware (вымогательское ПО) – это вид вредоносных программ, которые шифруют ваши файлы или блокируют системы, требуя выкуп за восстановление доступа. Проще говоря, вымогатель захватывает данные или серверы и обещает вернуть их только после платежа. Представьте, что вы приходите на работу и обнаруживаете: все документы, базы данных и клиентские файлы превратились в зашифрованный набор символов, а на экране – сообщение: «Ваши данные зашифрованы. Заплатите выкуп, иначе всё удалим».

Последствия такой атаки могут быть катастрофическими: бизнес останавливается, клиенты недовольны, деньги уходят на простой. При этом нередки случаи, когда цель атаки – вовсе не деньги, а уничтожение данных и нанесение максимального ущерба жертве.

Как хостинг-провайдер, мы в King Servers видим, насколько критична защита данных для наших клиентов. В этой статье простым языком разобрано, как работают современные вымогатели, как вы можете защитить свои серверы и инфраструктуру от подобных атак, грамотно организовать резервное копирование и какой план восстановления поможет быстро возобновить работу с минимальным простоем. Материал будет полезен и системным администраторам, и владельцам бизнеса – всем, кто хочет обеспечить надежную защиту серверов и спокойствие за свои данные.

Современные методы атак ransomware

Современные вымогатели стали изощреннее и находят все новые пути проникновения. Важно понимать основные векторы атак, чтобы выстроить защиту проактивно. Ниже – самые популярные способы, которыми ransomware заражает системы сегодня.

Фишинг и социальная инженерия

Наиболее распространенный сценарий – жертве приходит правдоподобное письмо с вредоносным вложением или ссылкой. Злоумышленник может маскироваться под коллегу, банк или службу поддержки. Стоит кликнуть по вложенному файлу (например, «счет», «коммерческое предложение») – и вирус-шифровальщик тут же запускается.

Распространенная уловка – вложение в виде архива ZIP/RAR или офисного документа (PDF, DOCX) под видом финансовых документов. Одно неосторожное нажатие – и вымогатель уже в системе.

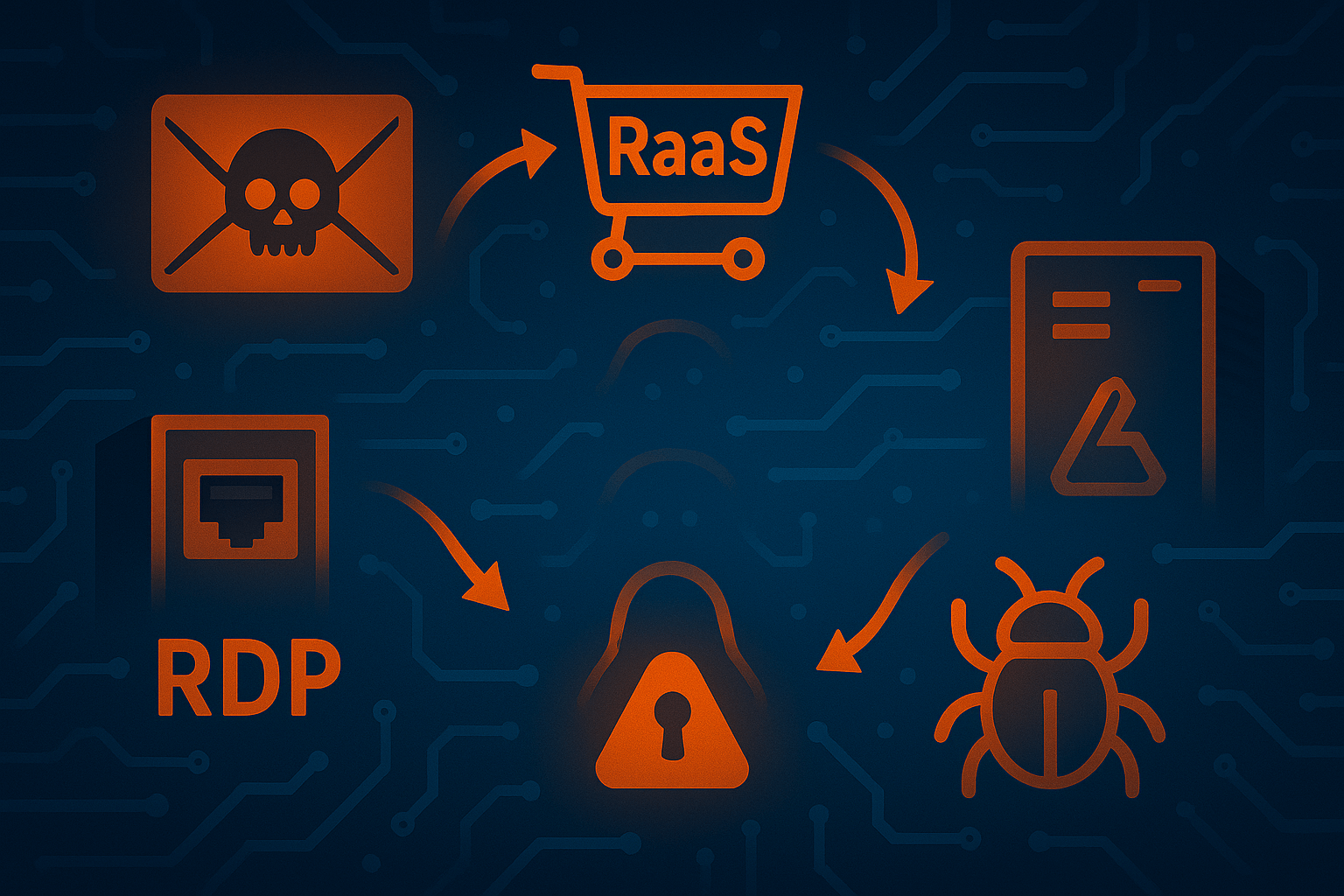

Атаки через RDP и удаленный доступ

Протокол удаленного рабочего стола (RDP) нередко становится “входной дверью” для вымогателей. Если сервер подключен к интернету и защищен слабым паролем или не обновлен, злоумышленники могут подобрать пароль перебором или воспользоваться уязвимостью.

Многие случаи корпоративных заражений начинались с того, что хакеры проникали на сервер через открытый RDP-порт, получали админ-доступ и устанавливали ransomware. Проще говоря, оставленный без должной защиты RDP – лёгкая добыча для злоумышленников.

Эксплуатация уязвимостей в ПО и CMS

Ransomware активно использует дыры в программном обеспечении. Устаревшие версии операционных систем, несконфигурированные сервисы или популярные CMS (например, не обновленный WordPress с уязвимым плагином) – всё это лазейки для проникновения.

Злоумышленники могут с помощью эксплойтов получить контроль над веб-сервером или сайтом (через уязвимость в CMS), развить успех, проникнув глубже в сеть, и затем запустить шифровальщик уже внутри. Особенно под ударом – сайты и серверы без регулярных обновлений безопасности.

Модель RaaS (ransomware-as-a-service)

Вымогатели теперь стали “сервисом”: в даркнете действуют программы-вымогатели по подписке. Группы разработчиков продают или сдают в аренду свои вирусы другим преступникам, предоставляя готовую инфраструктуру, инструкции и поддержку.

Это значит, что даже сравнительно неопытный злоумышленник может запустить атаку, арендовав готовый набор инструментов. В итоге ransomware-атаки стали более массовыми – барьер входа снизился. Появляются все новые семьи шифровальщиков, ориентированные на разные цели – от крупных корпораций до малого бизнеса.

“Двойное вымогательство” и утечки данных

Тревожный тренд последних лет – помимо шифрования, хакеры крадут копии данных жертвы. Затем угрожают опубликовать конфиденциальную информацию в открытом доступе, если им не заплатят.

В результате даже наличие резервной копии не избавляет компанию от шантажа – ведь утечка клиентских данных или коммерческой тайны может нанести репутационный и юридический ущерб. Это еще одна причина, почему защита данных должна строиться комплексно, а не полагаться только на восстановление из бэкапа.

Как ведет себя шифровальщик после проникновения

Обычно сценарий такой: попав в систему (через письмо, RDP или уязвимость), вредонос скрытно закрепляется и начинает сканировать файлы. Он ищет пользовательские документы, базы данных, архивы – все, что представляет ценность. Затем происходит массовое шифрование: файлы превращаются в нечитаемый вид с помощью стойких алгоритмов шифрования.

Ключ для восстановления уходит на сервер злоумышленников. Вирус обычно не трогает саму ОС, чтобы компьютер продолжал работать – ведь пользователю нужно показать сообщение с требованием выкупа. На каждом зашифрованном сервере или ПК вы увидите «письмо счастья» – инструкцию, как связаться с вымогателями и куда отправлять криптовалюту.

Нередко шифровальщик также пытается распространиться по локальной сети – через сетевые диски, общие папки, уязвимые соседние машины. Если инфраструктура не сегментирована, одна зараза может парализовать сразу десятки серверов.

Итак, угрозы реальны и многообразны. Но хорошая новость в том, что, зная о методах атак, можно выстроить надежную оборону. В следующих разделах разберем, какие меры помогут предотвратить проникновение вымогателей и как подготовиться к возможному инциденту заранее.

Организация резервного копирования

Резервные копии (бэкапы) – ваш главный союзник в борьбе с последствиями ransomware. Если данные все-таки зашифрованы, наличие актуальной резервной копии позволяет восстановить информацию без выплаты выкупа. Однако недостаточно просто настроить какие-то бэкапы – важно сделать это грамотно.

Основные типы и методы бэкапа

Существует несколько подходов к созданию копий данных:

- Полный бэкап – копирование всех данных целиком. Надежно, но долго и требует много места.

- Дифференциальный – копирует только изменения с момента последнего полного бэкапа.

- Инкрементальный – копирует только изменения со времени любого последнего бэкапа (полного или инкрементального).

- Образ системы (snapshot) – мгновенный снимок состояния сервера/ВМ, позволяющий откатить систему целиком к определенному моменту.

В идеале стоит комбинировать методы: оперативные ежедневные копии для быстрого восстановления плюс периодические архивные выгрузки для долгосрочной защиты.

Правило «3-2-1» и расширенные подходы

В индустрии backup есть золотой стандарт, который спас не один бизнес: правило 3-2-1. Его суть: хранить три копии данных, на двух разных типах носителей, причем одна копия – удаленно (off-site). Например, оригинал плюс резерв на локальном сервере плюс еще один бэкап в облачном хранилище.

Разные носители – значит, сочетать, скажем, жесткий диск и облако, или NAS и ленты. Удаленная копия – та, что физически отделена: в другом дата-центре, в другом городе, или хотя бы на устройстве, отключенном от основной сети. Это защитит данные даже при пожаре, краже оборудования или атаке вымогателя на вашу основную сеть.

Со временем появились расширения этого правила:

- 3-2-1-1: дополнительно одна копия в полностью изолированном (air-gapped) хранилище или на неизменяемом носителе.

- 4-3-2: минимум 4 копии данных в 3 разных локациях и 2 типах носителей – еще больше резервирования для критичных данных.

- 3-2-1-0: добавляет “0 ошибок” – акцент на регулярной проверке копий путем тестового восстановления.

Важно хранить резервные копии изолированно от основных систем. Никогда не держите бэкап на том же сервере, что и оригинальные данные – вирус шифрует и локальные, и подключенные диски. Удалённые бэкапы – например, в защищенном облаке или на отдельном сервере – значительно повышают шансы на спасение.

Готовы перейти на современную серверную инфраструктуру?

В King Servers мы предлагаем серверы как на AMD EPYC, так и на Intel Xeon, с гибкими конфигурациями под любые задачи — от виртуализации и веб-хостинга до S3-хранилищ и кластеров хранения данных.

- S3-совместимое хранилище для резервных копий

- Панель управления, API, масштабируемость

- Поддержку 24/7 и помощь в выборе конфигурации

Результат регистрации

...

Создайте аккаунт

Быстрая регистрация для доступа к инфраструктуре

Частота резервного копирования

Как часто делать бэкап, зависит от того, сколько данных вы готовы потенциально потерять. Если база данных меняется каждый час, то ежедневной копии может быть мало.

Для критичных сервисов часто делают:

- ежедневные (или даже почасовые) инкрементальные резервные копии,

- еженедельные полные бэкапы.

Менее динамичные данные можно бэкапить раз в несколько дней. Главное – заранее ответить себе: потерю данных за какой максимум период вы переживете? День? Час? Неделю? Соответственно и выстраивайте расписание резервирования.

Проверка и тестирование копий

Нельзя просто настроить резервное копирование и забыть. Тестируйте восстановление на регулярной основе. Раз в квартал (или чаще) поднимайте тестовый сервер и пробуйте развернуть резервную копию.

Так вы убедитесь, что:

- сама копия не повреждена;

- вы помните процедуру восстановления и она задокументирована;

- бэкап включает все необходимые компоненты системы.

Бывали случаи, когда компании религиозно делали бэкапы, но при реальной аварии выяснялось, что базы не сохранялись из-за ошибки скрипта или зашифровались вместе с остальными файлами. Чтобы такого не случилось, включите проверку бэкапов в регламент.

Пример грамотной схемы бэкапа

Допустим, у вас веб-сервис с базой данных. Можно настроить:

- ежедневный бэкап базы с хранением копий за последние 7 дней на отдельном резервном сервере;

- полный бэкап всего сервера раз в неделю на облачное хранилище;

- раз в месяц архивирование на съемный носитель, который хранится офлайн.

Проверять восстановление – раз в месяц разворачивать резервную копию базы на тестовом стенде. Также следите, чтобы бэкап-сервер не был в одном домене с основными – лучше выделить его в отдельный сегмент с доступом только для чтения.

Такая многоуровневая система гарантирует, что даже в худшем случае (шифрование всего продакшена) у вас под рукой будет целая копия данных.

Резюмируя: резервное копирование – основа восстановления после атаки. Делайте бэкапы регулярно, храните их в разных местах, включая офлайн или в облаке, и обязательно проверяйте их работоспособность. Тогда никакой шифровальщик не поставит крест на вашем бизнесе.

Подготовка инфраструктуры к атаке

Одних резервных копий недостаточно – нужна комплексная подготовка инфраструктуры, чтобы снизить вероятность успешной атаки и ограничить ущерб, если она случится. Вот ключевые меры защиты для серверов и сетей.

Резервные серверы и отказоустойчивость

Подумайте о сценариях, когда основной сервер выходит из строя (не только из-за ransomware, но и по любой причине) – что тогда? Хорошей практикой является иметь резервный сервер или хотя бы возможность быстро развернуть систему на новой машине.

Это может быть горячий фейловер-сервер (реплика, которая автоматически берет на себя нагрузку при падении основного) или холодный резерв (заранее сконфигурированный сервер, который нужно только включить и загрузить на него данные из бэкапа).

В хостинге аренда второго сервера под резерв может показаться лишней тратой, но это гарантия, что вы не останетесь надолго офлайн. Особенно это актуально для интернет-магазинов и SaaS, где минимизация простоя критична.

Также стоит распределять роли: если на одном физическом сервере у вас и база данных, и веб-сервер, и файловое хранилище – поражение одного узла ударит по всем функциям. Разделяйте сервисы по разным машинам, чтобы локальная компрометация не остановила весь бизнес.

Сегментация сети и ограничение доступа

Сегментация сети – мощный инструмент сдерживания угроз. Разделите инфраструктуру на зоны: например, внешняя (публичные веб-серверы), внутренняя (базы данных, бек-офис), зона бэкапов, управляющая сеть и т.д.

Между сегментами настройте фильтрацию трафика: разрешены только необходимые подключения. Если злоумышленник все-таки проникнет на один сервер, сегментация помешает ему легко перемещаться дальше.

Ограничьте по максимуму входы снаружи: откройте только нужные порты и сервисы, остальные закройте файрволом. Для администрирования серверов лучше вообще не использовать открытые порты (22/SSH, 3389/RDP) напрямую из интернета – настройте VPN или бастион-хост с двуфакторной аутентификацией.

По возможности реализуйте принцип “белых списков”: доступ к критичным узлам только с определенных IP-адресов (например, вашего офиса). Тогда злоумышленнику будет значительно сложнее даже обнаружить, что у вас вообще есть открытый RDP или база данных – сервера просто не видны сканерам в интернет.

Внутри также изолируйте важные сервисы: сервер с бэкапами не должен “видеть” напрямую интернет и другие сегменты, чтобы вредонос не добрался до резервных копий.

Обновления и закрытие уязвимостей

Регулярно обновляйте операционные системы, панели управления, CMS и все прикладное ПО до актуальных версий. Многие вымогатели попадают внутрь, эксплуатируя известные уязвимости, для которых уже давно есть патчи. Классический пример – атака WannaCry стала возможна из-за неустановленного обновления безопасности Windows.

Чтобы не повторять эту ошибку, настройте автоматическое обновление или хотя бы еженедельный патч-менеджмент. Особое внимание – критическим обновлениям, закрывающим серьезные дыры безопасности.

Также следите за безопасностью используемых CMS/плагинов: подписывайтесь на рассылки о новых уязвимостях, проводите аудит кода. Порой один уязвимый плагин в Joomla или WordPress может открыть путь ко всему серверу.

Антивирус на сервере тоже должен регулярно обновлять базы сигнатур – хотя бы ежедневно.

Антивирус и EDR на сервере

Антивирус является базовой линией обороны: он сможет отловить известный образец вымогателя, если тот случайно попадет на сервер (например, через зараженный файл). Но современные целевые атаки умеют обходить классические антивирусы.

Поэтому набирают популярность решения класса EDR (Endpoint Detection & Response) для серверов. EDR постоянно мониторит поведение процессов на системе и ищет подозрительные активности, даже если файл-вредонос не известен антивирусу.

Например, внезапное массовое шифрование файлов или попытки отключить системные службы – повод сразу же изолировать такой хост от сети автоматически. По сути, EDR – это “умный” охранник на сервере, который не только сигналит о возможном взломе, но и принимает меры: убивает вредоносный процесс, откатывает изменения, блокирует сетевые соединения.

Настоятельно рекомендуется установить хотя бы базовый антивирус на сервере и настроить регулярное сканирование. А для важных узлов рассмотреть и EDR-решение, которое поможет обнаружить даже сложные атаки-вымогатели и минимизировать ущерб.

Пароли, учетные записи и права доступа

Брутфорс RDP и взлом по паролям – частая причина проникновения. Поэтому:

- используйте сложные уникальные пароли на всех учетных записях;

- включите двухфакторную аутентификацию (2FA) везде, где можно (SSH, RDP через VPN, панели управления и т.д.);

- реализуйте ограничение числа попыток входа и автоблокировку при нескольких неудачных логинах – это остановит перебор паролей;

- отключите или удалите неиспользуемые учетные записи;

- разделите роли: не используйте одну учетку админа для всего.

Если вредонос скомпрометирует сервис под ограниченной учетной записью, у него будет меньше возможностей навредить всей системе.

Обучение персонала и цифровая гигиена

Технические меры нужно подкреплять грамотным поведением пользователей. Проведите инструктаж:

- не открывать вложения от незнакомцев;

- проверять адрес отправителя email, даже если он похож на настоящий;

- не переходить по сомнительным ссылкам.

Сообщите сотрудникам, что службы безопасности банка, полиции и даже руководство компании не будут внезапно писать в мессенджерах и просить выполнить странные действия – пусть сразу сообщают о подобных инцидентах.

Культивируйте в команде небольшую паранойю: лучше лишний раз проверить, чем стать жертвой. Для бизнеса полезны регулярные тренинги по кибербезопасности, имитация фишинговых рассылок для проверки бдительности и т.д.

Защита серверов начинается с дисциплины и осведомленности людей. Даже самая современная система может быть скомпрометирована, если админ введет пароль от нее на поддельном сайте.

План действий при атаке

Даже при лучшей профилактике нельзя исключить инцидент на 100%. Что же делать, если вы проснулись и обнаружили, что вымогатель все-таки зашифровал ваши данные? Главное – не паниковать и действовать хладнокровно.

Шаг 1. Изоляция пострадавших систем

Немедленно отключите зараженный сервер (или компьютер) от сети – выдерните кабель, выключите Wi-Fi, заблокируйте порты на коммутаторе. Это предотвратит распространение вируса на соседние машины.

Если есть подозрение, что заражено несколько узлов – изолируйте их все. Виртуальные машины можно сразу выключить.

Важно: не выключайте все подряд серверы в панике – только те, где видны признаки шифрования или непонятная активность. Остальные лучше просто отсоединить от сетевого взаимодействия.

Шаг 2. Оценка масштаба и фиксация

Зафиксируйте, какие данные и системы пострадали. Какие файлы зашифрованы? Работает ли ОС? Сделайте фото или скриншоты сообщений вымогателей, названий зашифрованных файлов, адреса для связи – эта информация пригодится специалистам.

Оцените критичность утраченных данных для бизнеса. Это поможет решить, на какие резервные копии восстанавливаться в первую очередь и нужно ли срочно оповещать клиентов/регуляторов об инциденте.

Шаг 3. Восстановление из резервных копий

Если у вас есть актуальные резервные копии, заразившиеся серверы лучше полностью заменить на чистые. Не пытайтесь лечить рабочую систему – правильнее развернуть новую машину (или переустановить ОС) и загрузить на нее данные из бэкапа.

Перед восстановлением обязательно выясните вектор проникновения, иначе есть риск, что вымогатель попадет снова. Частая ошибка – восстановились из бэкапа и продолжили работу без устранения причин взлома: не сменили пароли, не закрыли RDP, не обновили уязвимое ПО.

Отключенные системы держим вне сети, на новых – ставим патчи, меняем все пароли, усиливаем безопасность, затем накатываем на них данные из бэкапа.

Шаг 4. Попытка расшифровки

Если резервных копий нет или они устарели, проверьте: возможно, для вашего штамма ransomware уже создан декриптор. Инициатива NoMoreRansom и антивирусные компании выкладывают утилиты для расшифровки некоторых известных вымогателей.

Зайдите на официальный сайт инициативы или на сайты лабораторий кибербезопасности, введите примеры зашифрованных файлов или название вируса – возможно, доступен рабочий ключ. Однако новые и продвинутые вирусы обычно так просто не сдаются.

Шаг 5. Помощь профессионалов

Если своими силами справиться сложно – например, атака затронула сложную инфраструктуру, нет бэкапов или вы подозреваете, что злоумышленники все еще внутри – лучше обратиться к специалистам по кибербезопасности.

Команды реагирования помогут правильно снять образ зараженной системы, проанализировать вредонос, возможно, найти ключи шифрования или методы восстановления. Также они проверят, не осталось ли “закладок” хакеров, которые позволят повторить атаку.

До прихода специалистов ничего не удаляйте на скомпрометированных хостах, кроме как убрать их из сети. Не перезагружайте машину – это может стереть следы из памяти. Максимум, можно сделать копию диска для работы экспертов.

Шаг 6. Нужен ли выкуп?

Эксперты практически единогласны: платить выкуп не стоит. Во-первых, финансируя вымогателей, вы поощряете их преступный бизнес, что породит новые атаки. Во-вторых, нет никаких гарантий, что после оплаты вам действительно пришлют ключ для расшифровки или что он сработает.

Преступники – не связанная обязательствами служба поддержки; нередки случаи, когда жертвы переводили деньги, а в ответ – тишина, или же присланный дешифратор оказывался нефункционален. В-третьих, заплатив один раз, вы можете попасть в “список надежных плательщиков” и стать мишенью для повторных атак.

После того, как основные действия выполнены и сервисы восстановлены, обязательно проведите разбор полетов: как произошла атака, почему что-то не сработало, какие уроки вынесли. Это поможет усилить защиту на будущее.

Важность стратегии и тестирования

Многие думают: «У нас же есть бэкапы, значит мы защищены от ransomware». К сожалению, это чувство безопасности часто ложное. Недостаточно просто делать резервные копии – нужна продуманная стратегия восстановления и регулярные тренировки.

Кибератака – как пожар: имеет значение не только наличие огнетушителя, но и умение им пользоваться и готовность действовать по инструкции.

Почему без стратегии нельзя

- Время простоя = деньги. После атаки счет идет на часы – каждый час простоя сервиса может стоить бизнесу огромных убытков или репутационных потерь. Поэтому у вас должен быть четкий план восстановления (Disaster Recovery Plan): какие шаги, в какой последовательности, кто за что отвечает.

Если план отработан и протестирован, вы снизите время простоя до минимума. Как показала практика, компании с хорошим DRP восстанавливают работу за часы, в то время как неподготовленные могут простаивать неделями.

- Тестирование выявляет слабые места. Отработка плана на практике – единственный способ узнать, где тонко. Возможно, выяснится, что восстановление базы из архива занимает 10 часов – тогда вы придумаете, как ускорить процесс (например, сделать репликацию).

Или обнаружится, что инструкции устарели и ответственные сотрудники не в курсе своих задач – тогда проведете обучение. Регулярные тестовые восстановления тренируют команду действовать слаженно и улучшают процесс.

- Актуальность и полнота бэкапов. Без стратегии легко упустить что-то важное. Например, вы делали бэкап файлов, но не сохранили экспорт конфигурации сложного приложения – и после восстановления оно не работает.

Хороший план учитывает все компоненты: данные, ПО, настройки, ключи, лицензии. Также план регулирует частоту: какие данные как часто бэкапить, и кто отвечает за мониторинг.

Адаптивность и пересмотр плана

Мир угроз постоянно меняется – появляются новые схемы атак. Стратегия восстановления не должна лежать мертвым грузом. Периодически пересматривайте ее: появились ли в инфраструктуре новые системы, которые нужно включить в бэкап? Не устарели ли используемые инструменты резервирования?

Например, сейчас в моду вошли неизменяемые копии и версии бэкапов, защищенные от удаления – внедрите их, если план пока не учитывал. Добавьте сценарий, что делать в случае двойного вымогательства, когда утечка данных может ударить по репутации.

Таким образом, план восстановления – живой документ, совершенствующийся по мере развития вашего ИТ-ландшафта.

Координация с хостинг-провайдером

Если ваши серверы размещены у хостинг-провайдера (например, вы используете аренду серверов в King Servers), включите провайдера в стратегию.

Узнайте заранее, какую помощь он может оказать: есть ли снимки систем для ускоренного восстановления, предоставляет ли удаленное хранилище для бэкапов, можно ли экстренно увеличить ресурсы на время восстановления.

Многие провайдеры предлагают услуги резервного копирования, мониторинга и даже аварийного переключения на резервные мощности. В вашем плане должны быть контакты поддержки хостинга, порядок запроса аварийного восстановления и т.п.

Заключение

Атаки вымогателей – одна из самых серьезных киберугроз, но при правильном подходе ей можно успешно противостоять. Главное – сочетать профилактику и готовность к восстановлению.

Комплексная защита включает и антивирус на сервере, и обновление систем, и обучение сотрудников, и надежное резервное копирование. Ни одна мера сама по себе не даст абсолютной гарантии, зато их комбинация значительно снижает шансы злоумышленников.

Подведем краткий итог рекомендаций:

- Предотвращение проникновения: Закрывайте лишние порты, сегментируйте сеть, ставьте сложные пароли и 2FA, не доверяйте незнакомым письмам и ссылкам. Держите серверы в актуальном состоянии – патчи безопасности прежде всего.

- Резервное копирование по уму: Следуйте правилу 3-2-1 (или его расширениям) – храните копии удаленно, используйте разные носители, не полагайтесь на единственный бэкап. Настройте удалённые бэкапы – в облаке или другом дата-центре. Регулярность резервирования соразмерьте критичности данных.

- Готовность к чрезвычайной ситуации: Иметь детальный план восстановления после атаки – обязательно. Назначьте команду или ответственных, распределите роли (кто отключает сеть, кто поднимает новые серверы, кто общается с клиентами).

- Минимизация простоя как цель: Все меры направлены на то, чтобы даже при худшем раскладе вы быстро вернулись в строй. Качественные бэкапы плюс четкий план = минимизация простоя и сохранение репутации.

Мы настоятельно рекомендуем не откладывать внедрение этих подходов. Как показывает опыт, стратегия безопасности и восстановления – это инвестиция, которая окупается сторицей, когда случается беда.

Клиентам King Servers доступны все необходимые инструменты для реализации сказанного: удобные средства резервного копирования, гибкая настройка сетевой защиты и круглосуточная поддержка экспертов.

В конечном счете, противостоять ransomware реально. При комплексном подходе вы сможете спать спокойно, зная, что ваши серверы под надежной защитой, данные забэкаплены, а в случае атаки вы встретите ее во всеоружии.

Применяйте рекомендации, тестируйте свой план, и никакие шифровальщики вам не страшны. Будьте в безопасности и пусть ваши сервисы работают без простоев!