Оглавление

Введение

Двухфакторная аутентификация, или 2FA, — это дополнительный уровень защиты для входа в систему. Суть простая: одного пароля больше недостаточно, нужен ещё второй способ подтверждения. Чаще всего вторым фактором становится код из приложения, push-уведомление или аппаратный ключ. Логика здесь простая: утечки одного пароля уже недостаточно для взлома. Поэтому 2FA постепенно становится нормой — не только для корпоративных сервисов, но и для серверов, панелей управления и рабочих аккаунтов.

Популярные методы 2FA

Мобильные приложения (TOTP).

Самый распространённый вариант — приложения вроде Google Authenticator, Authy или Microsoft Authenticator. Они генерируют одноразовые коды прямо на устройстве, без привязки к мобильной сети. Такой способ обычно выбирают за сочетание простоты, доступности и достаточно высокого уровня защиты.

Аппаратные ключи (FIDO2/U2F, YubiKey).

Это решение для тех случаев, где требования к безопасности выше обычного. Пользователь подтверждает вход с помощью физического ключа — например, USB-устройства или NFC-токена. Такой подход лучше защищает от фишинга и особенно хорошо подходит для доступа к критичной инфраструктуре и привилегированным учётным записям.

SMS- и e-mail-коды.

Самый простой в запуске способ: код приходит по SMS или на почту, после чего пользователь вводит его при входе. Он до сих пор используется, потому что не требует отдельного приложения или аппаратного токена. Но по уровню защиты он заметно уступает TOTP и аппаратным ключам: SMS можно перехватить, а доступ к почте нередко защищён теми же самыми паролями. Поэтому для серверов и административного доступа такие способы лучше рассматривать как временное или резервное решение, а не как основной вариант 2FA.

Готовы перейти на современную серверную инфраструктуру?

В King Servers мы предлагаем серверы как на AMD EPYC, так и на Intel Xeon, с гибкими конфигурациями под любые задачи — от виртуализации и веб-хостинга до S3-хранилищ и кластеров хранения данных.

- S3-совместимое хранилище для резервных копий

- Панель управления, API, масштабируемость

- Поддержку 24/7 и помощь в выборе конфигурации

Результат регистрации

...

Создайте аккаунт

Быстрая регистрация для доступа к инфраструктуре

Настройка 2FA на сервере

Linux (SSH через PAM)

В Linux-системах 2FA обычно настраивается через PAM-модули. Один из распространённых вариантов – модуль Google Authenticator. Например, в Ubuntu можно установить его так:

sudo apt install libpam-google-authenticator

После установки в /etc/pam.d/sshd добавьте строку:

auth required pam_google_authenticator.so

Это подключит генератор к SSH-подключениям. Далее в файле /etc/ssh/sshd_config включите запрос challenge-response:

ChallengeResponseAuthentication yes

и перезапустите sshd. После этого при подключении по SSH помимо пароля будет запрашиваться код из приложения. Каждый пользователь должен выполнить команду google-authenticator в своём профиле, чтобы сгенерировать секретный ключ, QR-код для сканирования приложением и резервные коды (scratch codes). Обязательно сохраните эти запасные коды в надёжном месте – они пригодятся, если вы потеряете доступ к телефону.

В CentOS/RHEL-подобных системах обычно сначала устанавливают EPEL-репозиторий, затем пакет google-authenticator (и, при желании, qrencode для удобства):

sudo yum install epel-releasesudo yum install google-authenticator qrencode-libs

Далее аналогично запускают google-authenticator, настраивают PAM и sshd. При генерации секретного ключа отвечайте «yes» на предложения использовать временные токены, запрещать повторное использование и включать rate-limiting. Это повысит стойкость 2FA: коды истекают через 30 секунд и защищают от многократного перебора. После настройки при входе по SSH система сначала проверит ключ или пароль, а затем попросит ввести одноразовый код из приложения.

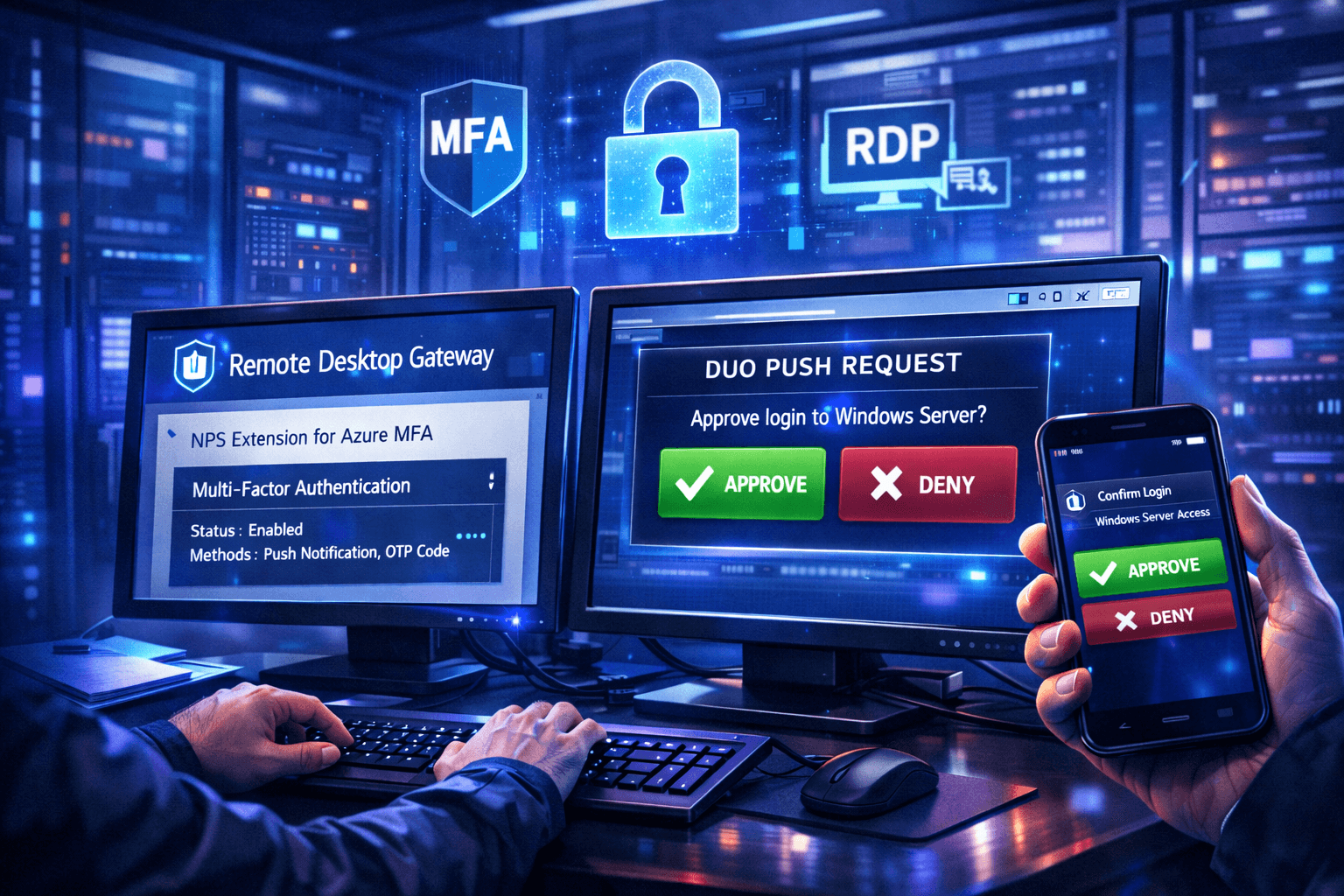

Windows Server (RDP и другие входы)

На Windows Server 2FA можно организовать несколькими способами. В классическом варианте с RDP на Windows Server рекомендуют использовать связку Remote Desktop Gateway + Network Policy Server (NPS) с Azure AD (Entra ID). Microsoft выпускает расширение NPS Extension for Azure MFA: после его установки все RDP-сессии через шлюз будут требовать дополнительную проверку через мобильное приложение (Microsoft Authenticator или другой поддерживаемый фактор).

Если инфраструктура локальная и не используется Azure, можно развернуть Active Directory Federation Services (AD FS) с сертификатами: настроить AD FS как поставщика удостоверений, задать в нём политику MFA (например, смарт-карты или OTP) и через групповые политики требовать проверку для RDP/входа в систему.

Альтернативно существуют готовые решения: например, Duo Security (сейчас Cisco Duo) предлагает клиент Duo Authentication for Windows Logon, который добавляет двухфакторную аутентификацию ко всем входам в систему (локальным и по RDP). После установки этого клиента при любом входе Windows («Run as administrator», RDP и т.д.) перед подтверждением пароля пользователь получает запрос в мобильное приложение Duo Push или ввод кода. Duo поддерживает разные факторы: push-уведомления, SMS, аппаратные токены (включая YubiKey OTP). Аналогичные продукты есть у других вендоров (например, AuthLite, Rublon, Okta MFA и др.).

Практические советы по выбору и настройке 2FA

- Резервные коды и альтернативный доступ. Всегда сохраняйте аварийные (scratch) коды или секретные ключи в надёжном месте (например, менеджере паролей или бумажном носителе). Они позволят войти в систему, если вы потеряете телефон или токен. Также хорошей идеей будет настроить на сервере хотя бы одну учётную запись с альтернативным способом входа (например, через физическую консоль или отдельный админ-аккаунт без 2FA), чтобы избежать полного блокирования доступа.

- Несколько методов. По возможности предоставьте несколько способов 2FA. Например, сочетайте приложение-генератор кодов с аппаратным ключом или настройте резервный телефон для push-уведомлений. Если один фактор (например, смартфон) выйдет из строя, второй позволит продолжить работу. С другой стороны, старайтесь исключать слабые факторы: SMS и e-mail оставляйте только резервными, а не основными. Лучше обеспечить пользователям, например, и мобильное приложение, и токен, чем полагаться на SMS.

- Удобство и совместимость. Подбирайте метод 2FA под сценарий. Если у сотрудников не всегда есть интернет (полевые работы) или дорогой роуминг, приложение-генератор будет предпочтительнее SMS. Если это «админы в офисе», аппаратный ключ даст высшую защиту. Убедитесь, что выбранные решения работают с вашими устройствами и ОС: например, некоторые 2FA-утилиты могут не поддерживать RDP на старых версиях Windows или требовать дополнительных установок. Предоставьте пользователям подробные инструкции по установке и настройке 2FA для разных платформ.

- Синхронизация времени. Для TOTP (приложение-генератор) важно, чтобы время на сервере и на телефоне было синхронизировано (чаще всего используется NTP). Если коды вдруг «не сходятся», проверьте корректность времени, иначе даже правильный код будет считаться недействительным.

- Тестирование и документирование. Перед массовым развёртыванием протестируйте 2FA на отдельном тестовом сервере. Проверьте сценарии «что делать, если…»: например, потеря телефона, разрядка батареи, перенос SIM-карты. Задокументируйте процесс восстановления доступа. Кроме того, проконсультируйтесь с пользователями и при возможности проведите обучение – так вы уменьшите ошибки и сопротивление внедрению.

- Мониторинг и поддержка. После включения 2FA следите за логами аутентификации. Следите за аномалиями: сериями неудачных входов, частыми сбросами второго фактора и отключениями MFA. В большинстве современных решений это видно в единой панели администрирования, где можно проверить историю входов и быстро изменить настройки 2FA.

Возможные сложности и их решения

Потеря второго фактора.

Если пользователь потерял телефон или ключ, без подготовки он лишится доступа. Поэтому заранее выдайте резервные коды, настройте запасной способ входа или предусмотрите аварийный доступ с жёсткими ограничениями.

Несовместимость устройств.

Не у всех сотрудников получится использовать приложение-аутентификатор. В таких случаях лучше сразу предложить альтернативу — например, аппаратный ключ или другой поддерживаемый способ подтверждения.

Сопротивление пользователей.

2FA часто воспринимают как лишний шаг. Чтобы не было обходных сценариев и раздражения, важно заранее объяснить, зачем она нужна и какие риски снижает.

- Технические проблемы. 2FA требует администрирования: настройка PAM, расширений NPS, клиентского софта и т.д. Для небольших компаний внедрение 2FA может оказаться не столько сложным технически, сколько затратным по времени. Поэтому разумно начинать не со всех сразу, а с тех, у кого максимальный уровень доступа: администраторов, владельцев проектов, руководителей. А дальше — расширять защиту поэтапно. Важно и другое: выбранное решение должно не просто работать сегодня, но и нормально поддерживаться, получать обновления и не превращаться в ещё одну уязвимость.

У 2FA тоже есть слабые места. Она хорошо защищает от кражи пароля, но не спасает, если пользователь сам вводит код на фишинговом сайте или по ошибке подтверждает подозрительный запрос. Поэтому лучше выбирать решения, которые снижают такие риски: например, аппаратные ключи или push-подтверждение с дополнительной проверкой. И, конечно, пользователям нужно регулярно напоминать простое правило: коды подтверждения нельзя сообщать никому — ни «службе безопасности», ни «банку», ни «поддержке».

При грамотной настройке 2FA заметно повышает безопасность серверного доступа и при этом не создаёт серьёзных неудобств в работе.